内側も信用できない--これからのセキュリティはIDが基準:マイクロソフト提言

コメント

注目のコメント

やっぱり、マイクロソフトは正しいことをやろうとしている。

最終的には「ゼロトラスト」といっても、IDをどのように付与するか?に信頼のポイントは残ってしまうけれども、これが極めて公平性の高いプロトコルで実装敵れば、これから先のテクノロジーには、IDベース管理、もう少し踏み込めば「IDベース暗号」がセキュリティを守るカギになるだろうと予測している。

その為に、当社も「IDベース暗号」を応用した、あたらしい認可サービスを考えていて、研究に取り組んでいますが、この基礎技術は今年中には目に見えて実際に使えるものにしたいと考えております。

人は、当社が何をやっている会社なのかよくわからないと言いますが、すべて「正当な取引を潤滑に行うため」につながるものを開発しています。

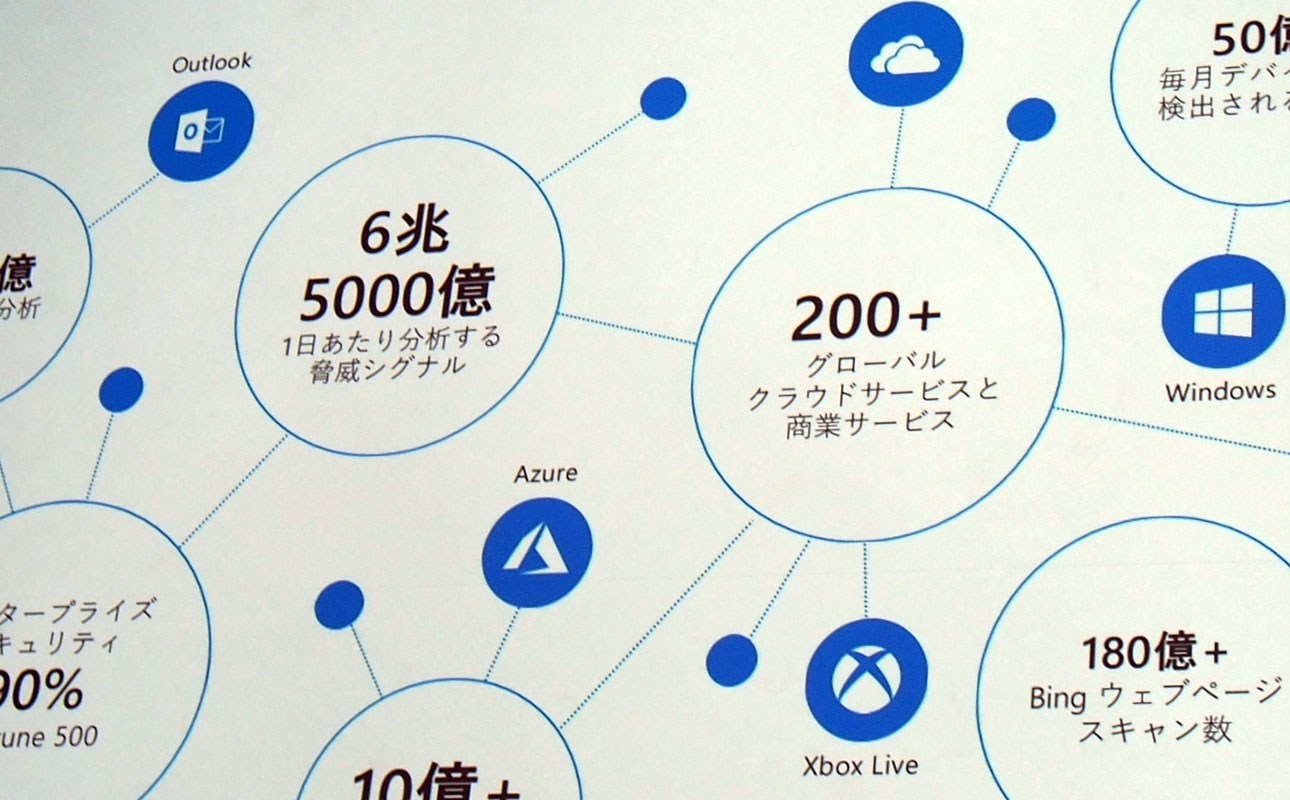

これを、理解してくれる人が増えることを望みます。“企業は、これまで外側のインターネットと内側のデータセンターの“境界”をセキュリティ対策の要に置き、外側は信用できないもの、内側は信用できる――との前提でさまざまな対策手法を講じてきた。しかしこのアプローチは、クラウドを前提とした環境のセキュリティには適用しづらいと説いた。

このため、最近では「ゼロトラスト」と呼ばれるアプローチが提供され始めた。これは、データセンターの内側においても「信用できない」という前提に立ち、さまざまな方法によってユーザーなどが「信頼できる」と認められた場合に、アプリケーションやデータなどを利用するというもの。その“基準”となるのがIDというわけだ。”ハイブリッド・クラウド環境で、ネットワーク・ゾーンレベルのセキュリティーが通用しないのは当たり前。

MicrosoftのAzure AD、AmazonのIAMなど、OpenIDCやSAMLベースのSSOは必須です。もちろん、生体認証を含む多要素認証がサポートされます。

Office 365を導入すると、Azure ADでのID管理を強いられるので、多くの企業が、Microsoftの目論見どおりのID管理へ仕向けられます。