セキュリティ市場は大混乱、ガートナーが語る「何からやればいい」にSIEMが最適のワケ

コメント

注目のコメント

SIEMをやりましょうと言われても、ありがちなのは取得したログが貯められていくばかりで、有益に活用できていないようなことも。アメリカですらSIEMの技術者は枯渇していて、日本だとさらに人材がいない。だから外部委託されるわけですが、そうすると自社内でセキュリティ人材が育たないという負の連鎖が起きてしまいます。

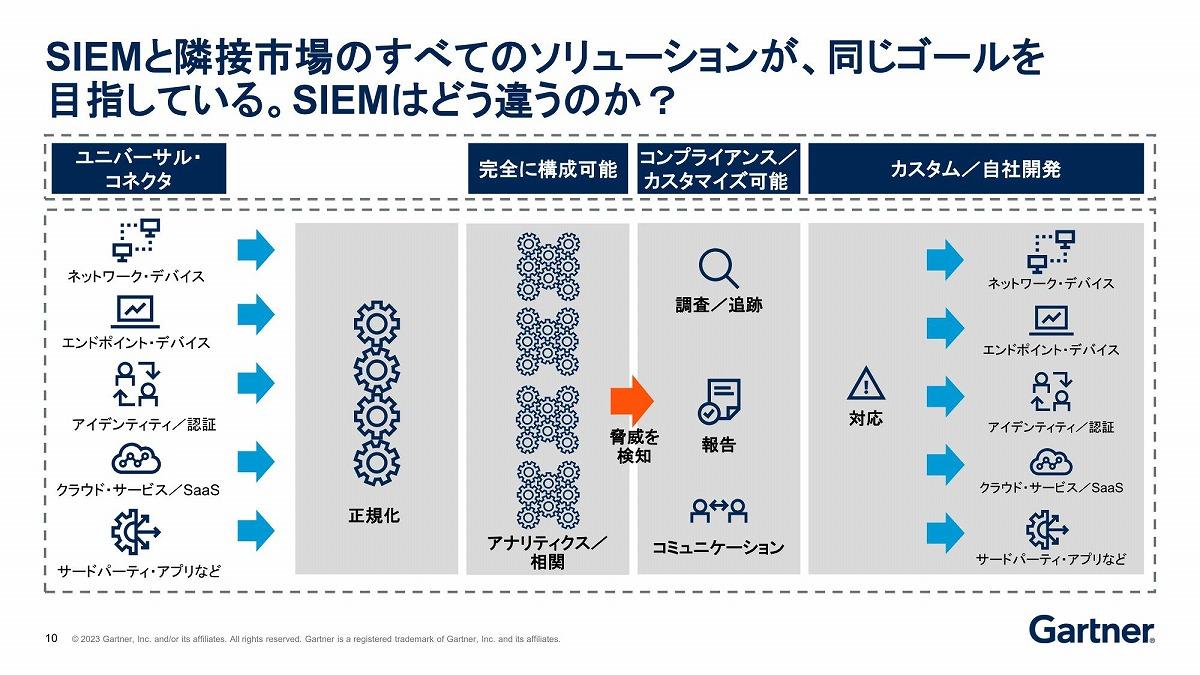

最近は企業の好決算が続いているので、こういう時にこそ、社内セキュリティ人材の育成に投資してほしいです。SIEMやれというのはもう少し噛み砕くと、「適切な質と量のログを取って、そこから怪しさを検出できるようにして、怪しかったらそれに対して対応できるような指令を出せるようにしろ」ということですよね

特にゼロトラスト(sp800-207)をやるにはこれが必須になる

ゼロトラストは言わずもがなrmf(sp800-37)をベースとするわけですが、その話はさておき、pdpにおけるta(trust algorithm)の設計が最も重要で、要すれば何を怪しさとして定義するかがゼロトラスト製品の性能と言っても良い。

そんな中、どんなに性能の良いtaを搭載したゼロトラスト商品を買ったとしても、インプットとなる良質なログがないとまともに動かない

まぁ当たり前のことだけどなんか勘違いしてる会社が多いこと多いこと。。。

そもそもsiemだけでことが足りるはずもない

siemのレスポンス速度は即応じゃないことが多いから攻撃者目線で言うと1発目のコード実行は可能なわけで、しっかり攻撃設計していれば実質的に大きな壁にはなり得ない

ようはなんのためにログを基礎とした対策をやるかというと、侵入された後、様々攻撃者は怪しい動きをする、その動きを検知して早めに出て行ってもらおうねということだ

だから正確には防御じゃないんだよね

検知対応のフェーズのお話

防御フェーズはそれこそedrが持て囃された時期があったけどlotl等の攻撃手法が生まれて、事実上足切り機構に成り下がった

ともすればやはりxdr,mdrに舵を切ることを前提に取り組むべきですね

でもそんな予算がないなら製品選定というさらに足元の話もある

そもそもエンドポイントへの攻撃をしっかり防ぐにはハードウェアアクセラレーテッドな防御機構が必須なわけで、これもまたスルーしてる会社が多い

この前のLogoFAIL見てまだ何も思わないなら製品選定の考え方を変えたほうがいい

https://binarly.io/posts/finding_logofail_the_dangers_of_image_parsing_during_system_boot/セキュリティはより複雑化しています。この背景には従来のクライアントサーバだけではなく、無線LANやイントラとインターネットの併用、モバイルデバイスなど様々なモノが増え、それらを統合的に見なければセキュリティの担保が難しくなってきた背景があります。

ただ、セキュリティそのものの方向性が変わったのか?というとそんなことはなく、対策を見なければならない側面が増えただけに過ぎません。

システム構成的にはツギハギで増設してしまうため、結果的にセキュリティ自体も複雑に見えてしまいますが、しっかりと紐解くことで安全な対策を行うことが可能です。

また、分散型に関してはデータを一元管理する時代から用途に合わせて柔軟に組み替えることが必要になっていくでしょう。

たとえば今はメールなどで共有しているデータですが、社外ともクラウドストレージを使ってやり取りすることが当たり前に変わるでしょう。

また、そもそも鍵付き書庫に入れているファイルのように保存していたストレージも、その中のデータ活用が必要な時代です。

各所で安全に使えるような分散管理、分散利用が進んで行きそうです。